三年半前,外媒The Verge的編輯Sean Hollister親眼見證了安全專家Marc Newlin在不物理接觸設備、甚至不需要知道IP地址的情況下,利用羅技無線鼠標上的小型USB收發器觸發幾行代碼,就可以實現全格硬盤、安裝惡意程序等一系列操作,更糟糕的是整個操作就像物理訪問該電腦一樣。于是在2016年,外媒The Verge發表了關于“MouseJack”的黑客方式,羅技官方隨后也立即發布了緊急修復補丁來修復這個問題。

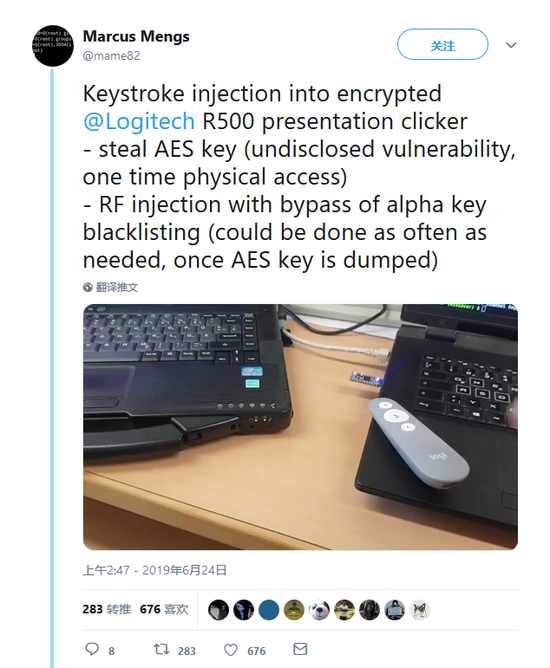

然而本周早些時候,安全專家Marcus Mengs表示羅技的無線Unifying dongles實際上依然存在漏洞,非常容易受到黑客的攻擊。當用戶配對新的鼠標或者鍵盤時候,就有機會入侵你的電腦。

而且Mengs表示羅技依然在銷售那些容易受到MouseJack黑客攻擊的USB收發器。隨后外媒TheVerge就立即聯系Newlin,隨后他表示在近期購買的羅技M510鼠標上依然搭配的是這種有安全漏洞的USB收發器。

隨后外媒The Verge聯系了羅技,一位公司代表承認市場上依然存在一些尚未打上補丁的USB收發器。事實上,在2016年年初被曝光MouseJack漏洞以來公司并沒有真正意義上的產品召回。

羅技評估了企業和消費者的風險,并沒有召回已經進入市場和供應鏈的產品或組件。我們為任何特別關注的客戶提供了固件更新,并對以后生產的產品進行了更改。

羅技代表表示公司確實為新制造的產品“逐步修復”,但他們還不能確認何時在工廠進行了更改。

根據Newlin的說法,MouseJack并不僅限于羅技,戴爾,惠普,聯想和微軟等使用了Nordic和Texas Instruments公司芯片和固件的無線接收器均存在相同的問題。不過羅技的優點之一,就是允許用戶更新這些無線接收器的固件。

站長資訊網

站長資訊網